-

购物车

0

我的购物车

共 0 件商品,共计 0去购物车结算 -

最新公告

- 一口价设置竞价米功能已上线 2025-12-04

- 新注期域名删除服务上线 2025-11-25

- 全新优先抢注服务,更高效锁定心仪域名! 2025-11-06

- 产品上新:新增“泰安信”品牌SSL证书,更具性价比! 2025-11-05

- 充值预付款

- 资讯中心

- 帮助中心

- 提交工单

- 备案

- 身份识别码:

-

登录

-

注册有礼

新用户

新人专享优惠

-

立即创建西部数码账号,获取2660+元新用户礼包!

创建账号 -

- 消息中心()

- 管理中心

常见漏洞知识库“Discuz! X 系列转换工具”代码执行漏洞

受影响的版本: Discuz! X 漏洞描述: Discuz! X的插件/utility/convert/index.php存在代码执行漏洞,若用户没有及时更新或删除插件,攻击者可通过该程序直接执行任意代码,植入“网站后门”。 修复方案: 1、更新至 Discuz! X 最新版。 WordPress存在DoS拒绝服务漏洞受影响的版本:

WordPress 3.9.x-3.9.1 WordPress 3.8.x-3.8.3 WordPress 3.7.x-3.7.3 WordPress 3.6.x WordPress 3.5.x

漏洞描述:

没有限制xml中的参数数量,导致攻击者可以远程注入恶意xml,对目标服务器直接造成拒绝服务攻击denial of service(dos)

修复方案:

1、删除根目录下的xmlrpc.php(推荐); 2、Wordpress升级到最新版本; ECShop前台登录任意用户漏洞漏洞ID: 1415

漏洞描述

Ecshop是国内流行的一款电子商务程序,由于设计缺陷存在一个登录任意用户漏洞。

漏洞危害

登录任意用户,造成用户信息被窃取,非法篡改等。

修复方案

升级到最新版Ecshop ,补丁的下载地址:http://bbs.ecshop.com/thread-1179502-1-1.html Dedecms GetShell (2011)漏洞序号:1414

漏洞描述 Dedecms 低版本存在一个变量覆盖漏洞,文件位于plus\myta_js.php,攻击者通过提交变量,覆盖数据库连接配置的全局变量,从而可以使被攻击的网站反向连接攻击者指定的数据库,读取指定的内容,并在被攻击的网站中直接写入WebShell。

漏洞危害 恶意黑客可以通过网络公开的利用工具,直接上传网站后门,导致被入侵。

修复方案 1.升级至最新版dedecms SQL注入漏洞描述

1.SQL注入攻击就是攻击者通过欺骗数据库服务器执行非授权的任意查询过程。 2.SQL注入攻击就其本质而言,它利用的工具是SQL的语法,针对的是应用程序开发者在编程过程中的漏洞,“当攻击者能够操作数据,向应用程序中插入一些SQL语句时,SQL注入攻击就发生了”。实际上,SQL注入攻击是攻击者通过在应用程序中预先定义好的查询语句结尾加上额外的SQL语句元素,欺骗数据库服务器执行非授权的任意查询。SQL注入漏洞是目前互联网最常见也是影响非常广泛的漏洞。从2007年下半年开始,很多网站被篡改。攻击者利用SQL注入漏洞修改了用于生成动态网页的数据库中的文本,从而注入了恶意的HTML script标签。这样的攻击在2008年第一季度开始加速传播,并且持续影响有漏洞的Web程序。

漏洞危害

修复方案

建议过滤用户输入的数据,切记用户的所有输入都要认为是不安全的。

方案一: 1.在网页代码中需要对用户输入的数据进行严格过滤。 2.部署Web应用防火墙 3.对数据库操作进行监控

方案二:使用开源的漏洞修复插件。( 需要站长懂得编程并且能够修改服务器代码 ) 最佳实践WordPress主题后门严重威胁网站安全 WordPress是国内站长非常喜欢采用的一款建站应用软件,由于其具有非常丰富的模版和插件,具有良好的可扩展性。特别对于博客类网站,WordPress几乎成为建站首选。 在日常运营中,我们发现,WordPress一直是黑客攻击的主要目标。:

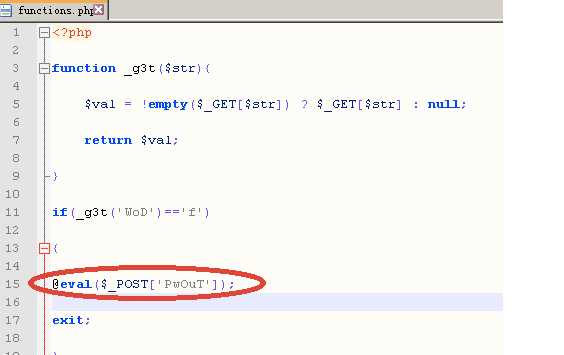

WordPress是攻击者最主要的攻击目标应用之一。这很大程度上在于WordPress应用在建站中的大量采用,以及不断暴露出来的安全隐患。 WordPress存在安全隐患的原因主要在于两个方面:一方面由于应用功能的丰富,程序越来越复杂,WordPress屡暴漏洞在所难免;另一方面提供WordPress主题和插件下载的网站五花八门、鱼龙混杂。很多黑客恰恰利用了这个现状,通过各种提供WordPress建站资源下载的网站散布带有恶意脚本的插件。事实上,上述两方面原因中后者的安全隐患更大。对于一个渴望找到建站资源的网站站长,在下载插件程序时,往往疏于防护,对提供下载资源的来源网站不加选择。 技术团队在不久前截获了一个带有后门的WordPress程序。这个后门程序存在于WordPress一个叫做“KnowHow”的主题插件中。在这个插件里,我们发现如下代码:

WordPress主题程序中的后门

红圈内的代码,很显然,就是后门。攻击者利用这个后门可以进一步获得网站的控制权。 经过技术人员进一步调查,KnowHow是一款非常流行的WordPress主题。KowHow主题是收费的,价格为48美金。为了明确问题的根源,技术人员决定从确定被植入后门的程序来源入手。 我们联系了用户。和用户沟通后证实,该用户并非购买的正版主题,而是从国内某偏僻站点下载。与此同时,我们从官方渠道下载了一份同版本的主题程序,两者进行了比较。结果证实官方版本中并没有相对应的后门代码。因此,用户下载的程序显然是被人恶意修改后发布的版本。 我们并没有到此止步。技术人员接下来经过搜索和对比, 发现大量国内此主题的下载文件中被人嵌入了类似的后门。

最后,对于WordPress KnowHow主题后门,我们提出如下建议: 第一,请已下载并安装Knowhow主题的站长尽快检查自己的网站服务器,找到 /wp-content/themes/knowhow/functions.php文件,对比上文检查是否存在恶意代码。后门特征一般含有eval字符; 第二,从官方或具有良好信誉的网站下载插件,不要随意下载/添加不明站点的代码; 第三,请购买正版软件。

|

|||||

| >> 相关文章 | |||||