-

购物车

0

我的购物车

共 0 件商品,共计 0去购物车结算 -

最新公告

- 关于SSL证书签发时长调整公告 2026-02-25

- 2026年春节放假通知 2026-02-10

- 西部数码APP重磅上线! 2026-01-29

- 异常流量清洗服务正式上线! 2026-01-23

- 充值预付款

- 资讯中心

- 帮助中心

- 提交工单

- 备案

- 身份识别码:

-

登录

-

注册有礼

新用户

新人专享优惠

-

立即创建西部数码账号,获取2660+元新用户礼包!

创建账号 -

- 消息中心()

- 管理中心

Windows系统安全风险-本地NTLM重放提权经我司安全部门研究分析,近期利用NTLM重放机制入侵Windows 系统事件增多,入侵者主要通过Potato程序攻击拥有SYSTEM权限的端口伪造网络身份认证过程,利用NTLM重放机制骗取SYSTEM身份令牌,最终取得系统权限,该安全风险微软并不认为存在漏洞,所以不会进行修复,为了您的服务器安全,我们建议您进行一下安全调整: 1、关闭DCOM功能 打开 控制面板->管理工具->组件服务 展开 组件服务-计算机 ,右击 我的电脑 选择 属性

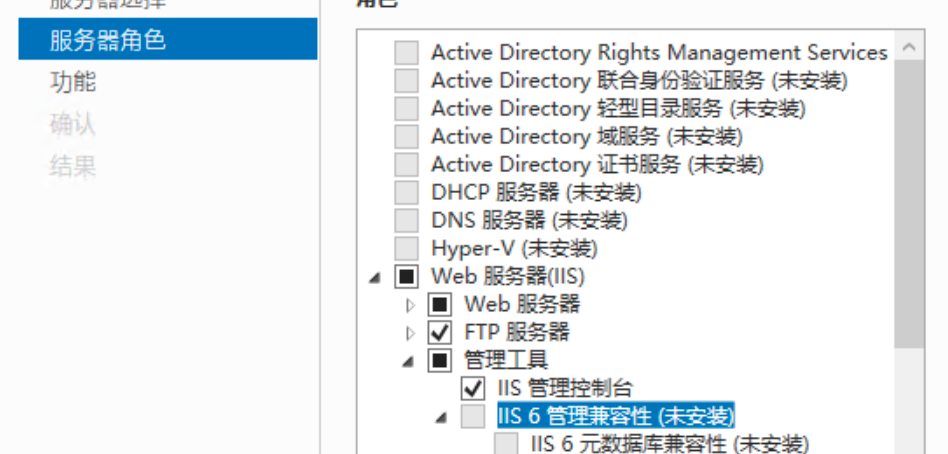

建议使用windows的都关闭此项以减小被入侵风险。 2、如果在使用iis,建议删除IIS中的IIS6管理兼容 取消iis6管理兼容的所有勾选 提权案例: https://mp.weixin.qq.com/s/qxCoQ9Zne6CibRbJMURiFA 请务必重视做好安全设置 系统安全加固建议

|

|||||

| >> 相关文章 | |||||